Die Experten von Digital Trust

Wir machen Digitales vertrauenswürdig

Ihr Unternehmen muss sich mit Cyberattacken, Datendiebstahl und hohen Kosten für die Ausfallsicherheit Ihrer Prozesse und Daten auseinandersetzen?

Wir sind Ihr Partner für

Cyber Security

Datenschutz

Web3 / Blockchain

> MMS Notfallkontakt

Unsere Experten helfen Ihnen gerne weiter.

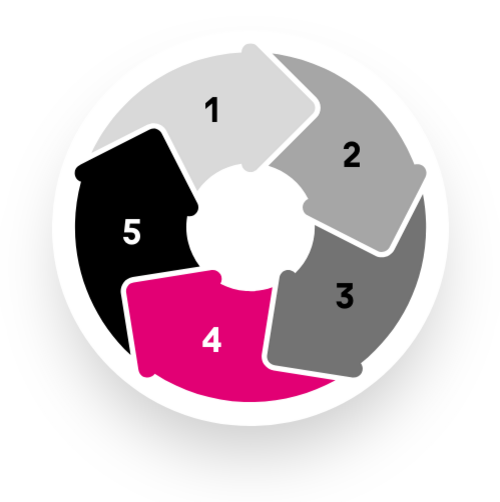

Unser Cyber Resilience Ansatz

Geprüft. Innovativ. Sicher.

1. Identify

Gibt es einen Meldeprozess für Sicherheitsrisiken?

2. Protect

Wird das Personal regelmäßig über die Risiken geschult und sensibilisiert?

3. Detect & Refine

Lassen sich Schwachstellen mithilfe von Penetrationstests aufdecken?

4. Respond

Können während eines Angriffes einzelne Systeme gesichert werden?

5. Recover

Wie erfolgt die Wiederherstellung von angegriffenen Systemen?

Digital zuverlässig im Business – Mit unseren Angeboten

Unsere Kompetenzen & Expertise

Effizienz

Unsere Sicherheitslösungen ermöglichen es Ihrem Unternehmen, Bedrohungen zu erkennen, darauf zu reagieren und Schäden zu begrenzen, ohne dabei unnötige Ressourcen zu verschwenden.

Beständigkeit

Cyberkriminelle passen ihre Taktiken und Techniken ständig an, um Schwachstellen auszunutzen. Unsere Sicherheitsmaßnahmen und -strategien sind geeignet um den Schutz von Systemen, Daten und Informationen langfristig zu gewährleisten. Dies beinhaltet die Berücksichtigung zukünftiger Bedrohungen und die Entwicklung von robusten und flexiblen Sicherheitslösungen, die den sich verändernden Anforderungen gerecht werden.

Risikominimierung

Risikominimierung bedeutet für uns Identifizierung von Schwachstellen in Systemen, Netzwerken und Anwendungen sowie die Implementierung angemessener Sicherheitsmaßnahmen, um diese Schwachstellen zu beheben oder zu mindern. Mithilfe unserer Schutzstrategie, die wir individuell an Ihr Unternehmen anpassen, ist es uns möglich das Risiko so gering wie möglich zu halten.